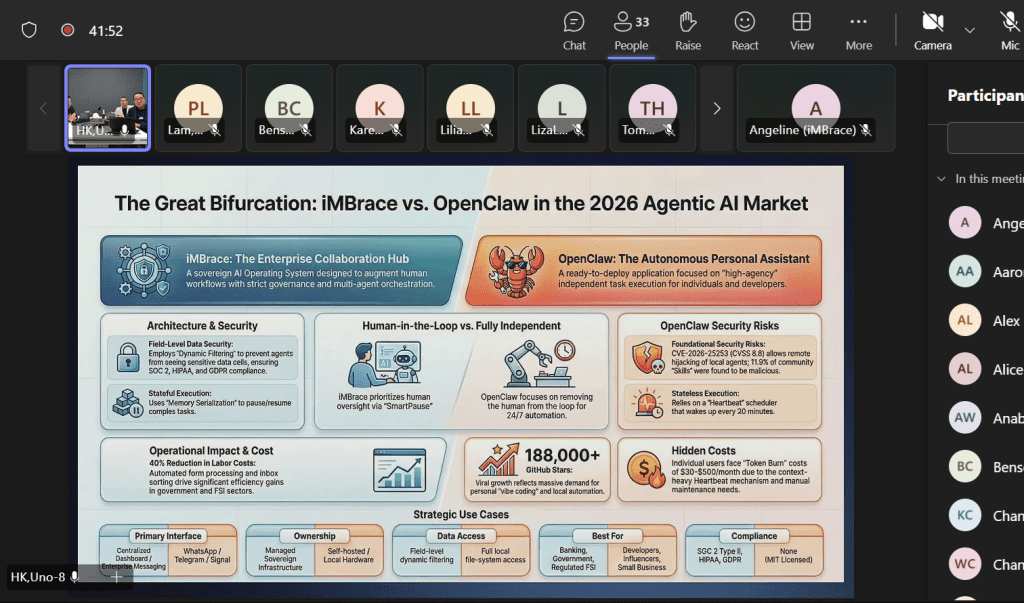

2026 年的人工智慧發展版圖,已從單純的對話式介面,進化為高自主性(high-agency)的複雜自主系統——即所謂的 代理(agents)。這項演進帶來兩種核心技術哲學的分歧:企業級編排(enterprise-grade orchestration)與去中心化自主協助(decentralized autonomous assistance)

站在這場分歧最前線的,是 iMBrace 與 OpenClaw。雖然兩者常在競標情境中被直接比較,但深入分析其架構設計、安全機制與營運目標後,可以清楚看出——它們其實屬於本質不同的產品類型。iMBrace 是一個主權級(sovereign)、human-in-the-loop 的 AI 協作中樞(AI Collaboration Hub),專為受監管產業與可擴展企業流程設計。相對地,OpenClaw 則是一個病毒式擴散的開源自主代理框架,主要優化個人效率與本地系統控制能力。

本文將提供一份權威級比較分析,協助 presales 專業人員掌握必要的技術深度與策略洞察,以有效應對競爭。

Agentic AI 的市場分岔:分類層級差異

目前的市場格局呈現出一種明顯的「重大分岔(great bifurcation)」:一類系統是為了企業級可靠性而設計,另一類則是為了強化個人自主能力而打造。要理解兩者之間的競爭關係,首先必須認識到 iMBrace 與 OpenClaw 是運作於 AI 生態系中不同層面的解決方案。

iMBrace 可被視為一套企業級 AI 作業系統(Enterprise AI Operating System, OS),提供集中化的治理、整合與事實資料基礎(factual grounding)層。它是一個用於建立與管理代理工作團隊(agent workforce)的平台,確保所有代理依循嚴格的企業流程與規範運作。

相較之下,OpenClaw 則是一套可即時部署的助理型應用程式,重點在於為個人使用者快速實現價值(time-to-value)。它是一種強化個人生產力的工具,常被形容為「24/7 Jarvis 體驗」,代理可在使用者的本地設備上代表單一使用者執行任務,並擁有相對廣泛的操作權限。

|

分類維度 |

iMBrace(企業級協作中樞) |

OpenClaw(自主型 AI 助理) |

|

產品類型 |

AI 協作中樞與編排平台 |

自主 AI 代理應用 |

|

核心理念 |

在治理框架下強化人類流程 |

主動且獨立完成任務 |

|

目標客群 |

Fortune 500、政府、受監管金融機構 |

開發者、進階用戶、中小企業 |

|

主要介面 |

中央儀表板 + 企業訊息平台 |

消費級聊天應用程式(WhatsApp/Telegram/Signal) |

|

部署模式 |

主權託管基礎架構 |

本地私有硬體 |

|

擴展能力 |

企業級多代理協作 |

單實例本地自動化 |

這種分類上的差異所帶來的影響相當深遠。對於 presales 專業人員而言,策略焦點應始終圍繞在「可問責性(accountability)」這一核心概念上。在企業環境中,若代理系統在缺乏監督的情況下自主運作,將可能構成潛在風險與責任問題。iMBrace 透過將 human-in-the-loop(人類參與決策機制) 納入系統設計核心來解決此問題;相較之下,OpenClaw 的價值主張則建立在將人類從流程中移除的自主代理運作模式之上。

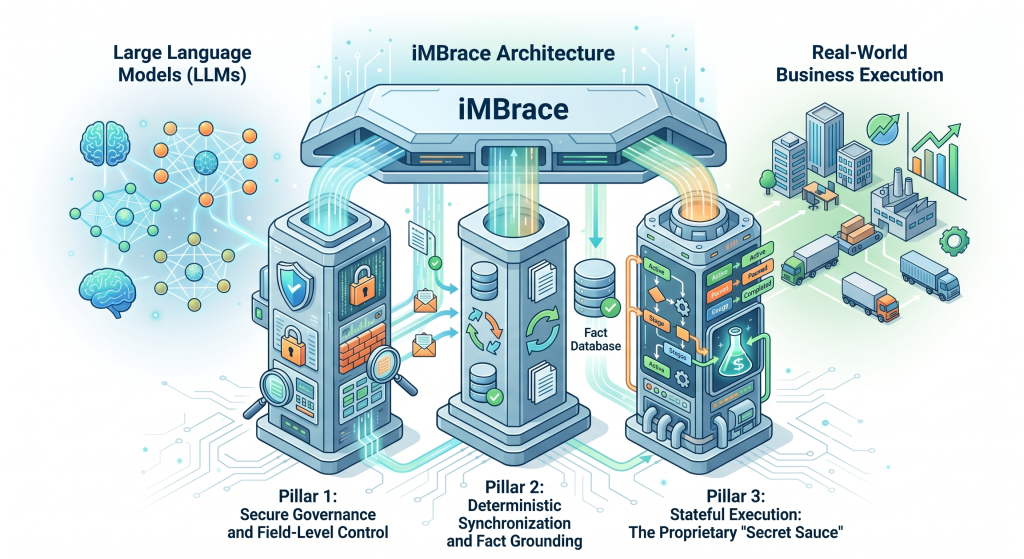

iMBrace:主權治理架構設計

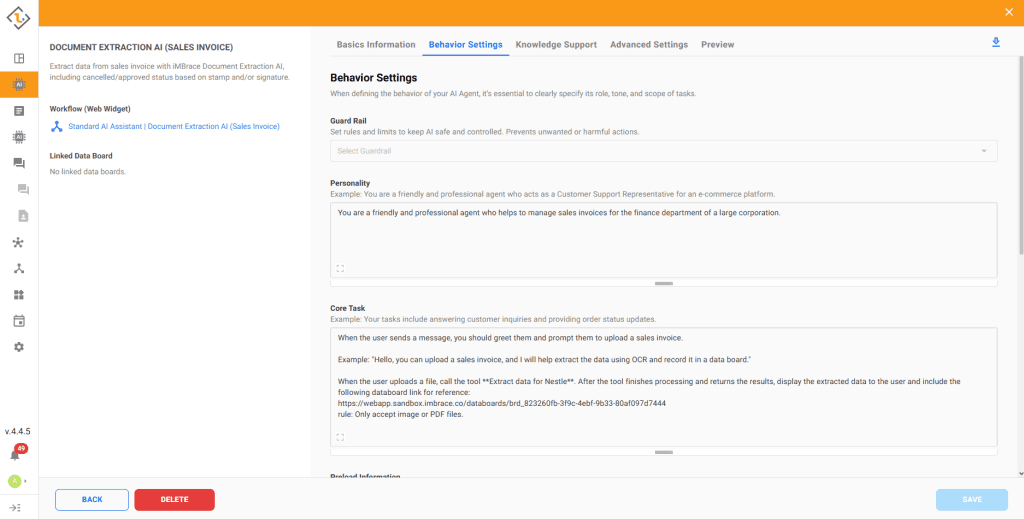

iMBrace 的設計目標,是補足大型語言模型(LLMs)與實際企業營運執行之間的「關鍵缺口(missing link)」。其系統架構建立於三大專有技術支柱之上,確保企業在導入 AI 時,能同時兼顧安全性、事實準確性與可管理性。

安全治理與欄位級存取控制(Secure Governance and Field-Level Control)

在受監管環境中,傳統以「整份檔案」或「資料夾」為單位設定權限的安全模型,對於需要處理大量資料以找出單一答案的 AI 代理而言,已不足以提供足夠保護。iMBrace 的 Secure Governance(安全治理機制,專利申請中) 引入了欄位級(field-level)存取控制,代表權限可精細管理至單一資料儲存格層級。當代理執行查詢任務時,系統會即時啟動 Dynamic Filtering(動態過濾) 機制,從 AI 的推理路徑中移除未授權資料。這可確保代理即使能存取整份文件,也無法接觸敏感資訊,例如試算表中的 CEO 薪資欄位。

此外,iMBrace 內的每一次互動都會透過 Immutable Audit(不可竄改稽核)記錄 完整保存。這些加密紀錄提供高度透明性,使 資訊安全長(CISO) 能夠精確追溯代理執行特定決策的原因與過程。此等級的可追蹤性是符合 SOC 2 合規要求 的核心條件之一,而這項能力在像 OpenClaw 這類開源框架中通常並不存在,其記錄多半僅以本地可修改的 Markdown 檔案形式儲存。

決定性同步與事實資料錨定(Deterministic Synchronization and Fact Grounding)

企業導入 AI 最常見的失敗原因之一,是所謂的 「幻覺(hallucination)」——即產生看似合理但實際不正確的資訊。iMBrace 透過 Deterministic Synchronization(決定性同步機制) 有效消除此問題。該平台作為溝通管道(例如 Email 與即時通訊)與企業 Systems of Record(系統紀錄來源,例如 Salesforce/NetSuite/SQL) 之間的橋樑,使代理能以即時且可驗證的資料來源為基礎執行任務,而非依賴預訓練模型中的靜態知識。此外,系統支援高吞吐量、次秒級(sub-second)執行效能,可避免傳統 RAG(Retrieval-Augmented Generation) 架構常見的延遲問題。

Stateful Execution:專有核心關鍵技術(The Proprietary “Secret Sauce”)

複雜的企業流程通常會橫跨多天、多個平台以及多位人員參與。然而,大多數 AI 代理屬於 stateless(無狀態) 架構,也就是在任務或對話結束後,無法保留上下文資訊。iMBrace 透過 Stateful Execution(具狀態執行機制) 解決此問題,並運用 Memory Serialization(記憶序列化) 技術為代理建立當前狀態的「快照」,讓任務可在不中斷上下文的情況下暫停並於稍後繼續執行。這項能力對於需要人工核准流程的工作尤其關鍵,例如採購代理可先完成資料蒐集與訂單草稿建立,接著暫停等待主管核准;待核准完成後,再自動恢復流程並完成交易執行。

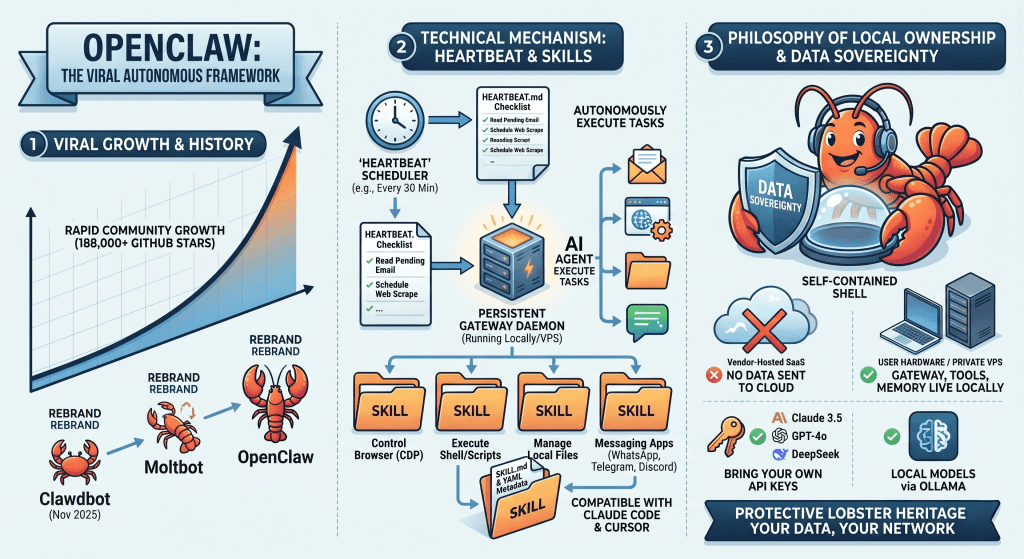

OpenClaw:病毒式擴散的自主代理框架

OpenClaw 代表了消費級 AI 領域中「高自主性(high-agency)」發展趨勢的高峰。該專案最初於 2025 年 11 月 以 Clawdbot 名稱推出,其後因商標相關考量以及社群快速成長,先後更名為 Moltbot,最終定名為 OpenClaw。截至 2026 年初,該專案在 GitHub 上已累積超過 188,000 顆星標(stars),成為歷史上最成功的開源 AI 專案之一。

技術運作機制:Heartbeat 與 Skills

OpenClaw 的系統架構核心,是一個持續運行於使用者本地裝置或私有 虛擬私人伺服器(VPS) 上的 gateway daemon(閘道背景服務)。其運作邏輯由 Heartbeat 排程機制 所定義。在預先設定的時間間隔(通常為每 30 分鐘),gateway 會「喚醒」代理,讀取其工作目錄中的 HEARTBEAT.md 任務清單。代理會自行判斷是否需要對其中項目採取行動,例如處理待回覆電子郵件或執行排程的網頁資料擷取任務。

代理的能力則透過 Skills(技能模組) 進行擴充。Skills 是由模組化目錄組成,其中包含自然語言指令與儲存在 SKILL.md 檔案中的 YAML 中繼資料。此格式亦與 2026 年其他開發者工具(例如 Claude Code 與 Cursor)相容。透過 Skills,代理可以執行以下操作:

- 透過 Chrome DevTools Protocol(CDP) 控制瀏覽器

- 執行 shell 指令與腳本

- 管理本地檔案與目錄結構

- 透過消費級通訊應用程式(如 WhatsApp、Telegram、Discord)進行通訊

本地資料主權理念

OpenClaw 的核心價值主張之一,是「資料主權(Data Sovereignty)」。由於 gateway、工具與記憶資料皆運行於使用者自身硬體設備上,因此資料不會被傳送至供應商託管的 SaaS 平台。使用者可自行提供模型 API 金鑰,例如 Claude 3.5、GPT-4o 或 DeepSeek,或透過 Ollama 使用本地模型,以確保資料始終留存在自身網路環境之中,不外流至外部系統。此外,OpenClaw 的吉祥物為「龍蝦(lobster)」,象徵一種自我封閉且具保護性的外殼概念,強調對使用者資料的本地化保護與自主控制。

深度安全分析:2026 年的安全危機

雖然 OpenClaw 的高自主能力帶來極大的應用價值,但同時也成為引發系統性資安危機的重要來源之一。於 2026 年初,資安研究人員開始揭露自主代理系統中採用「預設不安全(insecure by default)」架構所存在的基礎性缺陷。

CVE-2026-25253:一鍵代理劫持漏洞

在 OpenClaw 中發現最嚴重的漏洞之一,是 CVE-2026-25253,屬於高風險等級(CVSS 8.8)的遠端程式碼執行漏洞(Remote Code Execution, RCE)。該漏洞的成因在於 OpenClaw 的 gateway 預設綁定於 localhost 並對本地連線豁免速率限制(rate limiting)與身份驗證提示(authentication prompts)。攻擊者發現,只要執行 OpenClaw 的開發者造訪惡意網站,該網站中的 JavaScript 即可建立一條連線至本地 gateway 的 WebSocket 通道。

一旦成功建立連線,惡意網站即可利用缺乏本地速率限制的弱點,以每秒數百次的速度對 gateway 密碼進行暴力破解。當密碼被成功猜中後,攻擊者便可取得代理的完整管理員權限,進而執行以下操作:

- 搜尋使用者的 Slack 與電子郵件紀錄以取得 API 金鑰

- 從本地電腦中竊取私人檔案

- 在開發者工作站上執行任意 shell 指令

這種所謂的「爆炸半徑(blast radius)」問題,凸顯了在日常網頁瀏覽裝置上運行高權限自主代理所帶來的重大安全風險。

「ClawHavoc」供應鏈攻擊行動

OpenClaw 生態系高度依賴名為 ClawHub 的公開技能儲存庫,用於分享社群貢獻的 Skills。然而,不同於 iMBrace 採用企業級審核流程的整合機制,ClawHub 中的 Skills 大多未經嚴格審查。於 2026 年 3 月,資安公司 Koi Security 對 2,857 個 ClawHub Skills 進行稽核後發現,其中 341 個(約 11.9%) 屬於惡意內容。

這些惡意 Skills 屬於一項被稱為 「ClawHavoc」 的攻擊行動,其設計目的是散佈名為 Atomic macOS Stealer(AMOS) 的惡意程式。典型攻擊方式是將惡意程式隱藏於看似正常且實用的功能之中,例如一個可用來摘要 YouTube 影片內容的 Skill,但實際上暗中植入可竊取以下敏感資料的攻擊載荷:瀏覽器儲存的密碼、SSH 私鑰、包含雲端憑證資訊的 .env 設定檔。由於 OpenClaw 代理通常具備廣泛的系統權限,這些惡意 Skills 能以本地使用者完整權限執行攻擊行為,進一步擴大安全風險影響範圍。

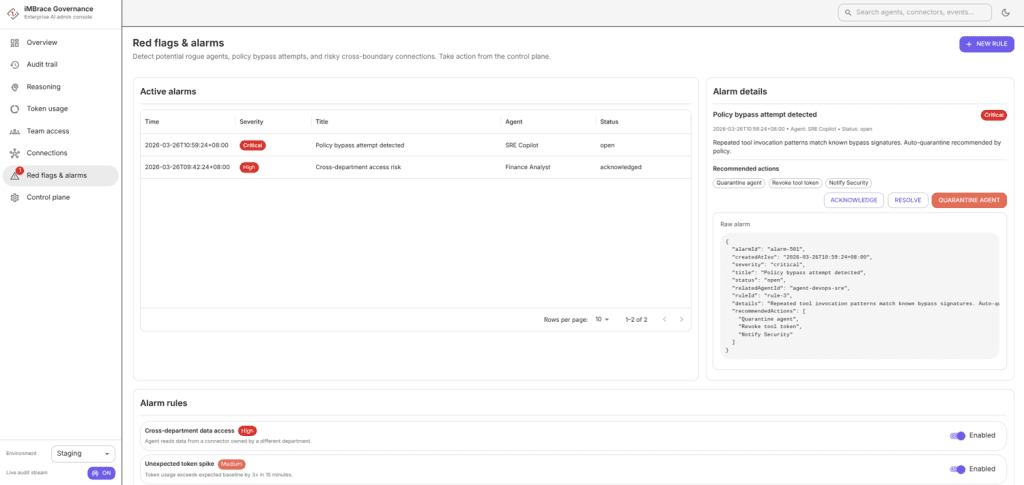

iMBrace:受管控的替代方案

相較於開源技能市集如同「西部拓荒時代(Wild West)」般缺乏治理與風險控管的環境,iMBrace 提供的是一個可信任的 AI 協作中樞平台。其平台架構建立於企業級穩定性與安全性之上,並針對研究人員在自主代理系統中所識別出的關鍵「風險警訊(red flags)」提供對應防護機制。

|

安全指標 |

iMBrace(企業級) |

OpenClaw(實驗性) |

|

認證 |

SOC 2 Type II, HIPAA, GDPR |

無 |

|

資料權限 |

欄位級控制 |

檔案系統級 |

|

整合方式 |

經審核驗證的連接器(100+) |

未經審核的社群 Skills 模組社群 skill |

|

監督機制 |

Human-in-the-Loop 的 SmartPause 人機協作機制 |

完全自動化的 Heartbeat 排程機制 |

|

修補機制 |

主動更新 |

使用者手動 |

iMBrace 與 NVIDIA 的合作進一步強化了其整體安全防護能力。透過導入 NVIDIA AI Guardrails 技術,iMBrace 能夠對訊息進行即時政策檢查(real-time policy checking),有效防止 Prompt Injection(提示注入)攻擊——這類攻擊通常是透過在輸入訊息中嵌入惡意內容,進而劫持代理(agent)的行為。這屬於一種「強式防護(hard defense)」機制,而 OpenClaw 並不具備此類能力;後者多半依賴 system prompt 中的指令約束,但這類防護方式往往容易被較進階的提示注入攻擊所繞過或突破。

營運比較:擴展性與成本

AI 代理平台的商業價值,取決於其在組織內部的擴展能力,以及同時維持可控的總體擁有成本(Total Cost of Ownership, TCO)。

OpenClaw 的隱性成本

雖然 OpenClaw 可免費下載,但其運行並非免費。「BYO-Key(自帶 API 金鑰)」模式會導致顯著的「Token 消耗(Token Burn)」。由於代理在每次請求時都會將完整的對話歷史與記憶檔案載入上下文視窗中,因此隨著使用時間增長,token 成本會呈指數級上升。此外,「Heartbeat(心跳)」機制也是一項隱性成本驅動因素。每 30 分鐘,即使使用者沒有進行對話,代理仍會將其上下文與記憶傳送至模型以檢查排程。對於「重度使用者」而言,僅 API 費用每月就可能輕易達到 30 至 500 美元,具體取決於所選模型與任務頻率。

營運維護是另一項重大成本。管理分散式部署的 OpenClaw 實例,需要高度的技術專業能力。隨著 430,000 行程式碼庫持續演進,經常會出現所謂的「維護噩夢」,因為每次技能(skill)或依賴項更新,都需要進行手動審核,以避免供應鏈攻擊風險。

iMBrace:透過編排實現效率

iMBrace 以「可擴展的企業級執行(Scalable Enterprise Execution)」為設計目標。它是一個集中式平台,讓單一管理員即可管理、監控並治理數百個代理工作流程。該平台具備多代理協同編排能力,使專門負責程式開發、寫作與數據分析的代理能夠並行運作,從而顯著縮短複雜專案的價值實現時間(time-to-value)。

透過自動化重複性任務(例如表單處理與市民互動),iMBrace 在某些產業中已被證實可將人力成本降低高達 40%。不同於 OpenClaw 的純本地運行模式,iMBrace 的雲原生架構支援「彈性擴展(elastic scaling)」,能夠在需求激增時(例如公共衛生危機或產品發布期間)自動擴容,而無需手動進行硬體升級。

戰略使用案例:行業專屬應用指南

iMBrace 與 OpenClaw 之間的不同理念,最能透過其實際應用場景清楚體現。

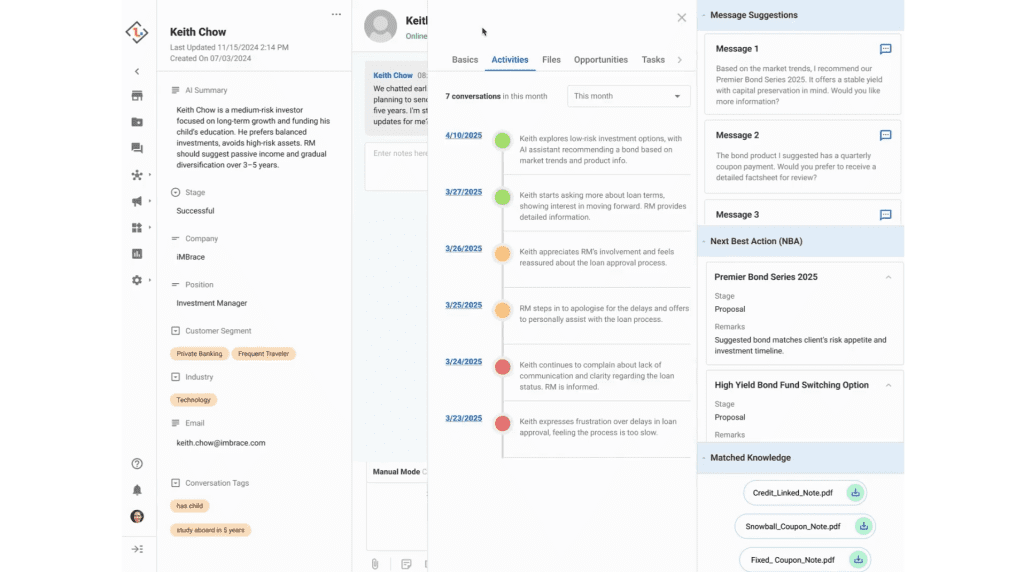

金融服務(FSI)與保險產業

在高度受監管的金融服務(FSI)領域中,iMBrace 是明確的市場領導者。銀行使用 iMBrace 進行「AI 訊息合規(AI Messaging Compliance)」,確保所有透過 WhatsApp 或 WeChat 的客戶互動都能被完整記錄、進行政策檢查,並保存以供稽核使用。客戶關係經理(Relationship Managers, RMs)則將 iMBrace 作為「長期記憶系統」,在客戶會議期間提供即時提示與自動摘要,以確保服務一致性並達到資深專家級的服務水準。

由於缺乏「不可竄改稽核(Immutable Audit)」與「欄位級存取控制(Field-Level Access)」能力,OpenClaw 在此領域大多被排除。一個失控的自主代理若因提示注入攻擊而拒絕房貸申請或洩漏客戶資料,可能造成災難性的聲譽與財務損失。

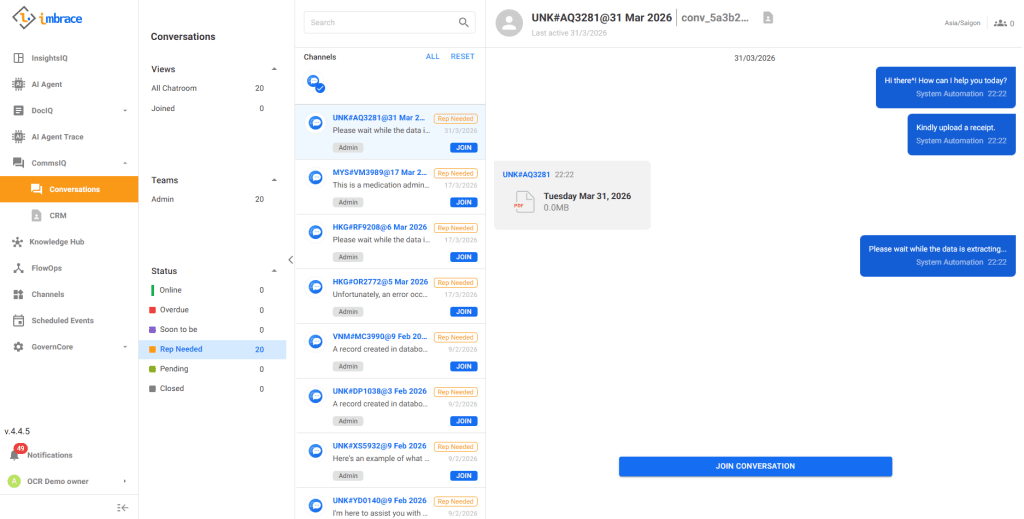

政府與公共部門

iMBrace 的「AI 表單閱讀器(AI Form Reader)」與「收件匣分類(Inbox Sorting)」代理,使政府機構能以更高速度與準確度處理市民申請。透過從實體表單中提取資料並將查詢導向正確部門,iMBrace 在提升公共服務滿意度的同時,也確保符合 SOC 2 合規要求。其「主權 AI(Sovereign AI)」部署選項可讓政府資料保留於本地部署或安全雲端環境中,這對國家安全而言是關鍵需求。

OpenClaw 在中國的公共部門中曾有一定程度的採用,特別是在電子郵件整理與程式開發任務方面,但同時也因潛在資安風險而受到資訊科技主管機關的正式警告。

個人與開發者生產力

OpenClaw 仍然是「vibe coding」與個人自動化的首選工具。其能夠生成「每日晨間摘要(Morning Daily Digest)」或在個人 Discord 伺服器中充當「內容工廠(Content Factory)」的能力,使其在創作者與開發者社群中極受歡迎。對於希望在無企業監管環境下探索自主研究前沿技術的個人使用者而言,OpenClaw 的靈活性幾乎無可匹敵。

iMBrace 戰鬥卡:如何取勝

在面對 OpenClaw 的競爭時,iMBrace 的 presales 團隊應聚焦以下策略性「勝出主題(win themes)」。

勝出主題 1:可問責性與「龍蝦」問題

OpenClaw 的吉祥物是龍蝦,象徵一個自我封閉的外殼。然而在企業環境中,一個 IT 部門無法開啟的封閉系統,反而會成為風險負擔。iMBrace 應被定位為 透明替代方案(Transparent Alternative)」。 當 OpenClaw 的代理屬於「黑盒(black box)」並以最少監控方式自主運作時,iMBrace 則提供可即時監控代理行為並記錄決策路徑以供稽核的技術架構。

勝出主題 2:幻覺 vs 事實

OpenClaw 依賴大型語言模型的內部記憶與本地 Markdown 檔案,而 iMBrace 則透過 決定性同步(Deterministic Synchronization)」 將代理錨定於「系統紀錄來源(Systems of Record)」。在競爭性展示中,iMBrace 可展示其代理如何從 CRM 或 ERP 中即時擷取特定數值,而開源代理則可能難以應對自上一次「heartbeat」或記憶更新後已發生變化的資料。

勝出主題 3:人機協作(SmartPause™)

對於風險導向的高階主管而言,最具吸引力的功能是 SmartPause™。. MIT 關於「失控代理」的研究指出,對企業而言最糟糕的情境,是無法停止一個失控的機器人(rogue bot)。iMBrace 是唯一將人類輸入設計為工作流程核心且可程式化組件的平台。競爭應被定位為「自主型(OpenClaw) vs 協作型(iMBrace)」的對比。

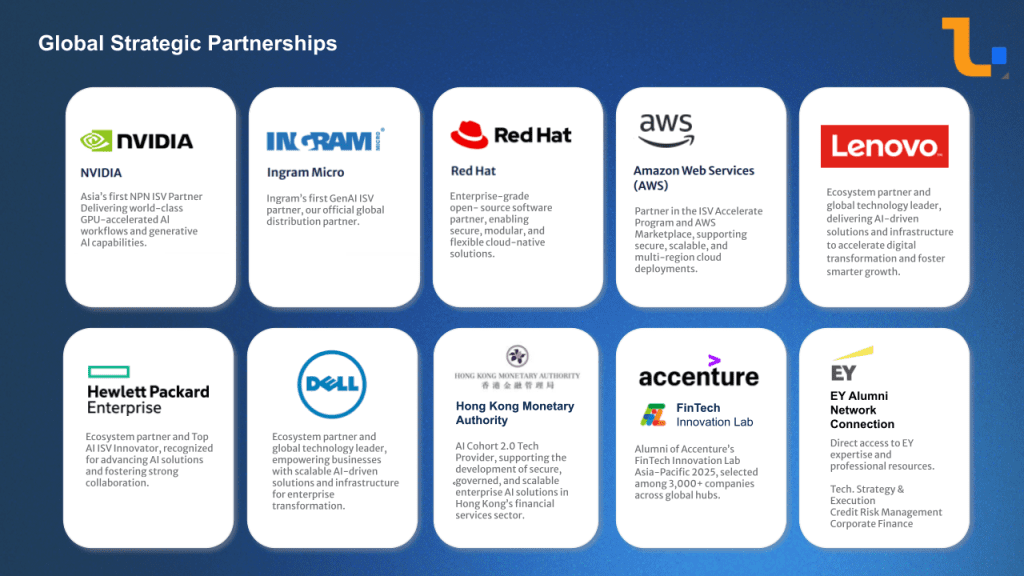

勝出主題 4:合作夥伴信任度

iMBrace 與 NVIDIA、Ingram Micro 及 Red Hat 的深度戰略合作, 構建出一道企業級信任「護城河」。根據其創辦人所言,OpenClaw 是「只想玩玩的工具」,而 iMBrace 則是「面向真實企業的可信 AI」。presales 訊息應強調:全球每一家企業都需要 agentic 策略,而該策略必須建立在經過驗證的合作夥伴基礎之上,而非實驗性社群程式碼。

不作為的競爭成本

OpenClaw 的快速普及已經造成類似於前一個十年的「影子 IT(Shadow IT)」問題的「影子 AI(Shadow AI)」現象。員工已經開始將自主代理工具帶入工作環境,因為它們能帶來顯著的生產力提升。而單純禁止這些工具是無效的,因為「影子 AI」的存在意味著使用者必然會尋找方法繞過限制。

企業的戰略必要條件,是提供一個經過批准、安全且具治理能力的 agentic 平台。iMBrace 的定位並非取代 OpenClaw 的概念,而是該概念的「企業級實作(Enterprise Implementation)」。 透過採用 iMBrace,組織可以在實現 agentic AI 所承諾的 40% 效率提升的同時,消除未受管理的自主框架所帶來的 100% 工作站被入侵風險。

從比較到實踐:具治理能力的 OpenClaw 網路研討會

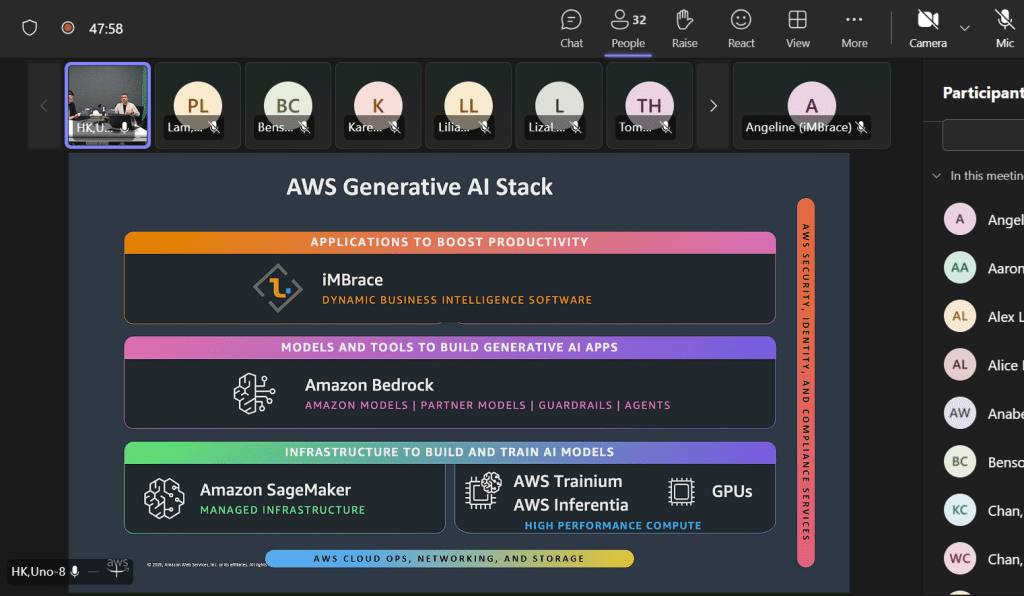

這些治理相關議題近期已於網路研討會「OpenClaw with Governance:技術夢想還是商業現實?」中進行深入探討,該活動由 SoftwareOne 於上週主辦,並邀請 Amazon Web Services(AWS)與 iMBrace 共同參與。

該場次深入分析未受監控的自主代理所帶來的風險,並強調企業為何需要具備治理能力與 human-in-the-loop 的工作流程,才能從實驗階段邁向安全且可投入生產環境的 agentic AI 部署。

為延續相關討論,SoftwareOne 將於今年五月舉辦一場實作型「受治理 AI 工作坊」,主題為《Driving Real-Life Use Cases with AWS Quick Suite and iMBrace》。. 該課程將聚焦於實際企業應用案例,以及如何在大規模環境中安全地將 AI 工作流程投入營運的策略。

最終結論:邁向 Agentic 成熟之路

隨著我們逐步進入 2026 年,「玩 AI」與「用 AI 經營企業」之間的差異將變得更加明顯。OpenClaw 將持續作為創新與個人自動化的重要生態系統,並充當新型 agentic 行為的測試場。然而,對於 IT 領導者與企業高階主管等專業群體而言,治理能力、事實準確性與人類監督需求,將推動他們採用如 iMBrace 這類平台。

所謂的「戰鬥卡(Battle Card)」並不是在抽象層面比較哪個工具「更好」,而是在判斷哪個工具更適合特定環境。對於個人開發者而言,OpenClaw 是一個理想選擇;但對於金融客戶經理、政府公務員或企業行銷團隊而言,iMBrace 則是一套主權級 AI 作業系統,使「agentic workforce(代理型工作團隊)」成為安全且可擴展的現實。在 agentic 時代,真正的勝出者會做出有意識的架構決策——建立安全、開放且可擴展的框架,將 AI 試點轉化為企業級整體價值。

欲了解更多 iMBrace 的 Governed Journey AI OS,請造訪:http://www.imbrace.co

有興趣參加 SoftwareOne 即將舉辦的實作工作坊?請造訪: https://www.softwareone.com/zh-hk https://www.softwareone.com/zh-hk

敬請期待我們即將推出的更多精彩活動亮點。